Az értesítéseket kihasználva kémkedhet utánunk a telefonunk

Az iOS alkalmazások számos olyan háttérfolyamatot használnak, amelyeket a push értesítések (ezek azok az értesítések, amik a telefonod tetejéről úsznak be) aktiválnak, hogy felhasználói adatokat gyűjtsenek az eszközökről, lehetővé téve ezzel a nyomkövetéshez az ujjlenyomatprofilok létrehozását.

Mysk mobilkutató szerint (aki felfedezte ezt a gyakorlatot) ezek az alkalmazások megkerülik az Apple háttéralkalmazás-tevékenységre vonatkozó korlátozásait, és adatvédelmi kockázatot jelentenek az iPhone-felhasználók számára.

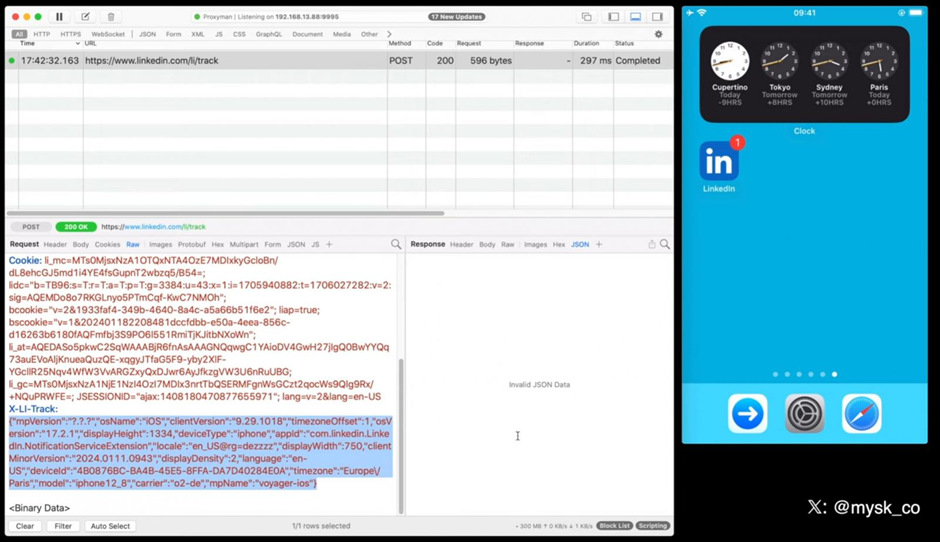

A LinkedIn hálózati forgalma egy értesítés közben

Forrás: Mysk

„Az alkalmazásoknak nem szabad titokban felhasználói profilt építeniük a gyűjtött adatok alapján, és nem szabad megpróbálniuk elősegíteni vagy ösztönözni másokat az azonosítatlan felhasználók azonosítására vagy a felhasználói profilok újjáépítésére az Apple által nyújtott API-kon keresztül gyűjtött adatok vagy bármilyen adat alapján, amelyet ‘anonimizált’, ‘összesített’ vagy egyébként nem azonosítható módon gyűjtöttek össze” – olvasható az Apple App Store felülvizsgálati irányelveinek egy részében.

Miután elemezték, hogy az iOS háttérfolyamatok milyen adatokat küldenek, amikor értesítéseket kapnak vagy törölnek, Mysk azt találta, hogy a gyakorlat sokkal elterjedtebb, mint azt korábban gondolták, és számos olyan alkalmazást érint, amelyeknek jelentős felhasználóbázisa van.

Az Apple úgy tervezte az iOS-t, hogy ne engedje az alkalmazások háttérben való futását, hogy megakadályozza az erőforrásfogyasztást és jobb biztonságot biztosítson. Ha nem használunk egy alkalmazást, az felfüggesztésre kerül, és végül leáll, így nem tudja figyelni vagy zavarni a háttérben zajló tevékenységeket.

Az iOS 10-ben azonban az Apple bevezetett egy új rendszert, amely lehetővé teszi az alkalmazásoknak, hogy csendesen elinduljanak a háttérben, hogy feldolgozzák az új push értesítéseket, mielőtt az eszköz megjelenítené azokat.

A rendszer lehetővé teszi azoknak az alkalmazásoknak, amelyek push értesítéseket kapnak, hogy titkosítsák a beérkező adatcsomagot, és letöltsék a saját szerverükről azokat az adatokat, amelyekkel kiegészítik, mielőtt azokat a felhasználónak kiszolgálnák. Miután befejeződött ez a folyamat, az alkalmazás újra leáll.

Mysk tesztelése során azt találta, hogy sok alkalmazás visszaél ezzel a funkcióval, és úgy kezeli, mint egy lehetőséget arra, hogy adatokat továbbítson az eszközről vissza a saját szerverére. Az alkalmazástól függően ez magában foglalhatja a rendszer működési idejét, a helyi beállításokat, a billentyűzet nyelvét, az elérhető memóriát, az akkumulátor állapotát, a tároló használatát, az eszköz modelljét és a kijelző fényerejét is. A kutató szerint ezeket az adatokat ujjlenyomatképzésre/felhasználói profilok létrehozására használhatják, ami szigorúan tilos az iOS-ben.

„Tesztjeink azt mutatják, hogy ez a gyakorlat sokkal gyakoribb, mint azt vártuk. Azon alkalmazások gyakorisága, amelyek sok adatot küldenek az eszközről egy értesítés által kiváltva, lenyűgöző” – magyarázza Mysk egy Twitter-posztban.

Mysk olyan videót készített, amely megmutatja a hálózati forgalomcserét a TikTok, a Facebook, az X (Twitter), a LinkedIn és a Bing által kapott push értesítések során. Az alkalmazásoknak széles körű eszközadatokat sikerült küldeniük szervereikre olyan szolgáltatásokon keresztül, mint a Google Analytics, a Firebase vagy saját tulajdonú rendszereik.

A BleepingComputer kapcsolatba lépett a Microsofttal, az X-szel, az Apple-lel, a TikTok-kal és a LinkedIn-nel az alkalmazásaik által gyűjtött felhasználói adatokkal kapcsolatban, de nem kaptak azonnali választ.

Hogyan reagált az Apple?

Az Apple betömíti a rést, és megakadályozza a push értesítések által kiváltott ébresztéseket azáltal, hogy szigorítja a készülékjelzőkhez használt API-k használatának korlátozásait.

Mysk elmondta a BleepingComputernek, hogy 2024 tavaszától kezdődően az alkalmazásoknak pontosan meg kell jelölniük, miért kell használniuk azokat az API-kat, amelyeket ujjlenyomatprofilok készítésére lehet visszaélni.

Ezeket az API-kat az eszközről származó információk lekérdezésére használják, például a lemezterületére, a rendszerindítás időpontjára, a fájl időbélyegzéseire, az aktív billentyűzetekre és a felhasználói beállításokra vonatkozó információk lekérdezésére.

Ha az alkalmazások nem megfelelően jelölik meg az API-k használatát és azt, hogy mire használják őket, az Apple szerint elutasítják őket az App Store-ból.

Amíg ez megtörténik, az iPhone-felhasználóknak, akik el akarják kerülni ezt az ujjlenyomatprofil-készítést, érdemes teljesen letiltani a push értesítéseket. Sajnos a jelentéstelen értesítések beállítása nem akadályozza meg a visszaélést.

Az értesítések kikapcsolásához nyisd meg a „Beállításokat”, lépj az „Értesítések” menübe, válaszd ki az alkalmazást, amelyen szeretnéd kezelni az értesítéseket, és koppints az „“Értesítések engedélyezése” kapcsoló letiltására.

Decemberben kiderült, hogy a kormányok a push értesítéseket az Apple és a Google szerverein keresztül küldött rekordokat kérték be azért, hogy kémkedni lehessen a felhasználók után .

Az Apple szerint az amerikai kormány megtiltotta nekik, hogy bármilyen információt megosszanak ezekről a kérésekről, és azóta frissítették átláthatósági jelentésüket.

Forrás: Bleepingcomputer